Cap

FASE DE RECONOCIMIENTO

Sie7e>$ nmap -p- --open --min-rate 5000 -Pn -vvv <IP> -oG allportsScan.nmap

# Nmap 7.91 scan initiated Sun Aug 15 19:53:22 2021 as: nmap -p- --open --min-rate 5000 -Pn -vvv -oG allportsScan <IP>

# Ports scanned: TCP(65535;1-65535) UDP(0;) SCTP(0;) PROTOCOLS(0;)

Host: cap.htb () Status: Up

Host: cap.htb () Ports: 21/open/tcp//ftp///, 22/open/tcp//ssh///, 80/open/tcp//http///

# Nmap done at Sun Aug 15 19:54:03 2021 -- 1 IP address (1 host up) scanned in 40.61 seconds Sie7e>$ nmap -p21,22,80 -sC -sS -vvv -oN servicesScan cap.htb

# Nmap 7.91 scan initiated Sun Aug 15 19:56:06 2021 as: nmap -p21,22,80 -sC -sS -vvv -oN servicesScan cap.htb

Nmap scan report for cap.htb

Host is up, received echo-reply ttl 63 (0.35s latency).

Scanned at 2021-08-15 19:56:06 EDT for 33s

PORT STATE SERVICE REASON

21/tcp open ftp syn-ack ttl 63

22/tcp open ssh syn-ack ttl 63

| ssh-hostkey:

| 3072 fa:80:a9:b2:ca:3b:88:69:a4:28:9e:39:0d:27:d5:75 (RSA)

| ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABgQC2vrva1a+HtV5SnbxxtZSs+D8/EXPL2wiqOUG2ngq9zaPlF6cuLX3P2QYvGfh5bcAIVjIqNUmmc1eSHVxtbmNEQjyJdjZOP4i2IfX/RZUA18dWTfEWlNaoVDGBsc8zunvFk3nkyaynnXmlH7n3BLb1nRNyxtouW+q7VzhA6YK3ziOD6tXT7MMnDU7CfG1PfMqdU297OVP35BODg1gZawthjxMi5i5R1g3nyODudFoWaHu9GZ3D/dSQbMAxsly98L1Wr6YJ6M6xfqDurgOAl9i6TZ4zx93c/h1MO+mKH7EobPR/ZWrFGLeVFZbB6jYEflCty8W8Dwr7HOdF1gULr+Mj+BcykLlzPoEhD7YqjRBm8SHdicPP1huq+/3tN7Q/IOf68NNJDdeq6QuGKh1CKqloT/+QZzZcJRubxULUg8YLGsYUHd1umySv4cHHEXRl7vcZJst78eBqnYUtN3MweQr4ga1kQP4YZK5qUQCTPPmrKMa9NPh1sjHSdS8IwiH12V0=

| 256 96:d8:f8:e3:e8:f7:71:36:c5:49:d5:9d:b6:a4:c9:0c (ECDSA)

| ecdsa-sha2-nistp256 AAAAE2VjZHNhLXNoYTItbmlzdHAyNTYAAAAIbmlzdHAyNTYAAABBBDqG/RCH23t5Pr9sw6dCqvySMHEjxwCfMzBDypoNIMIa8iKYAe84s/X7vDbA9T/vtGDYzS+fw8I5MAGpX8deeKI=

| 256 3f:d0:ff:91:eb:3b:f6:e1:9f:2e:8d:de:b3:de:b2:18 (ED25519)

|_ssh-ed25519 AAAAC3NzaC1lZDI1NTE5AAAAIPbLTiQl+6W0EOi8vS+sByUiZdBsuz0v/7zITtSuaTFH

80/tcp open http syn-ack ttl 63

| http-methods:

|_ Supported Methods: GET HEAD OPTIONS

|_http-title: Security Dashboard

Read data files from: /usr/bin/../share/nmap

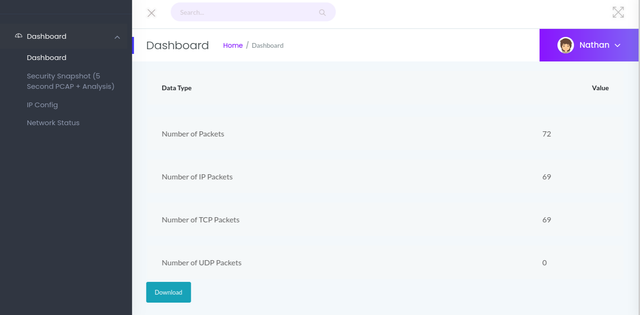

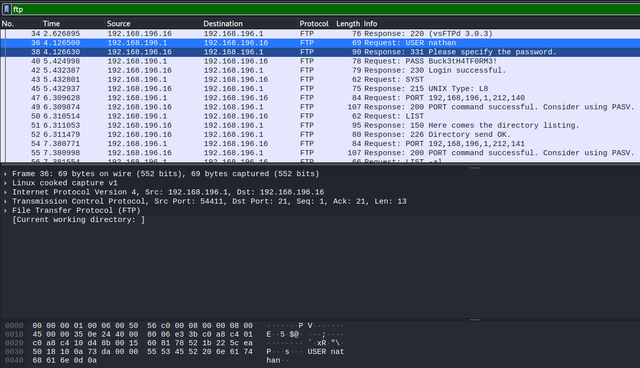

# Nmap done at Sun Aug 15 19:56:39 2021 -- 1 IP address (1 host up) scanned in 33.54 secondsWIRESHARK - FTP

SERVICIO SSH - Escalar privilegios

Last updated